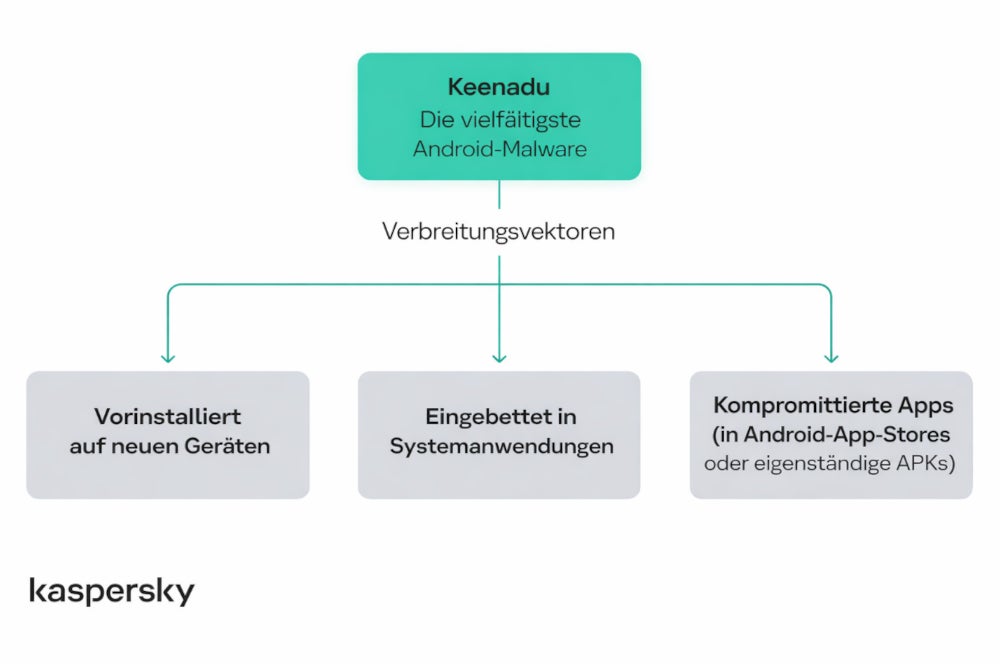

Eine Analyse von Kaspersky zeigt, dass sich Keenadu auf mehreren Wegen verbreitet. Zum einen wurde die Malware bereits in der Firmware bestimmter Android-Tablets gefunden. Das bedeutet: Geräte können unter Umständen schon beim Auspacken infiziert sein. Zum anderen tauchte Keenadu in vorinstallierten System-Apps auf. Außerdem entdeckten die Forscher infizierte Anwendungen in App-Stores – darunter auch im Google Play Store.

Malware Keenadu nutzt aktuell wohl drei Verbreitungswege

Aktuell wird Keenadu vorwiegend für Werbebetrug eingesetzt. Dabei öffnen infizierte Apps unsichtbare Browser-Tabs im Hintergrund, um Webseiten aufzurufen und Werbeeinnahmen zu generieren. Doch einzelne Varianten gehen deutlich weiter: Sie ermöglichen es Angreifern, die vollständige Kontrolle über das infizierte Gerät zu erhalten.

Als besonders gefährlich gilt die Firmware-Variante. Ähnlich wie die 2025 entdeckte Triada-Backdoor kann sich Keenadu tief im System verankern. In dieser Form fungiert die Malware als vollwertige Hintertür. Sie kann Apps manipulieren, zusätzliche Anwendungen installieren und weitreichende Berechtigungen vergeben.

Auf diese Weise könnten unter anderem Nachrichten, Fotos, Standortdaten oder sogar Banking-Zugangsdaten abgegriffen werden. Selbst Suchanfragen im Inkognito-Modus von Chrome lassen sich unter Umständen überwachen. Auffällig: Die Malware aktiviert sich nicht, wenn das Gerät auf einen chinesischen Dialekt eingestellt ist und eine chinesische Zeitzone nutzt.

Malware in System-Apps und Smart-Home-Anwendungen

Kaspersky fand Keenadu auch in System-Apps, etwa in einer Anwendung zur Gesichtserkennung. Hier besteht theoretisch das Risiko, dass sensible biometrische Daten abgegriffen werden. Zudem war die Schadsoftware teilweise in Launcher-Apps integriert. Besonders viele Downloads verzeichneten infizierte Apps für Smart-Home-Kameras im Play Store. Diese wurden insgesamt mehr als 300.000 Mal installiert, bevor sie entfernt wurden.

Was Nutzer jetzt tun sollten

Kaspersky rät, eine zuverlässige Sicherheitslösung zu verwenden, um vor Malware wie dieser geschützt zu sein. Zudem sollten Nutzer prüfen, ob Firmware-Updates verfügbar sind, und im Verdachtsfall einen vollständigen Scan des Smartphones oder Tablets durchführen. Kompromittierte System-Apps sollten – wenn möglich – deaktiviert und nicht weiter genutzt werden.

Der Fall Keenadu zeigt erneut: Android-Malware wird immer raffinierter – und kann sich sogar tief in die Lieferkette einschleichen, wo kein Smartphone- oder Tablet-Käufer damit rechnet. Wer auf Nummer sicher gehen will, sollte seine Geräte regelmäßig prüfen und bereitstehende Updates zeitnah installieren.